В этой статье я продемонстрирую процесс штатной процедуры замены SSL сертификата безопасности на гипервизорах ESXi версии 6.х и более. Дефолтный сертификат является самозаверенный сертификатом и не соответствуют нормам безопасности при использовании в SSL-соединениях. В качестве доверенного центра сертификации, будет использоваться корпоративный ЦС Active Directory Certificate Services.

Для успеха операции, необходимо предварительно сконфигурировать hostname и FQDN гипервизора. Без этого шага, в качестве FQDN используется localhost, что не отвечает задачам статьи. Заметка, описывающая необходимые действия, доступна по следующей ссылке.

Формирование CSR-запроса

После базовой конфигурации хоста виртуализации ESXi к нему возможно получить доступ через веб браузер. URL для подключения доступен в консоли гипервизора и выглядит следующим образом:

При попытке доступа, браузер выдает ошибку и строка подключения красная:

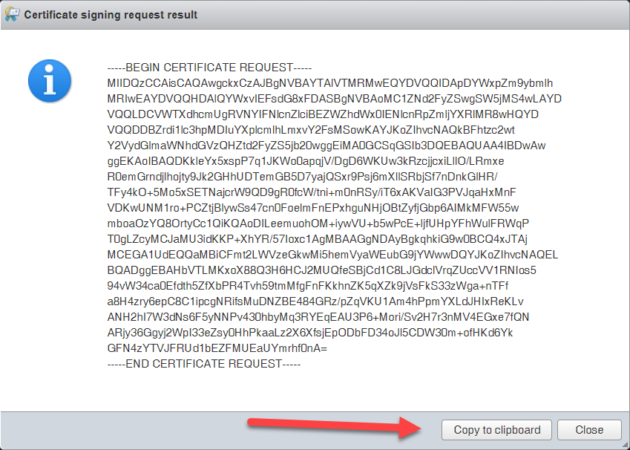

Во время получения SSL сертификата произойдет формирование CSR-запроса. Параллельно с этим, на гипервизоре создается приватный ключ, который его не покидает. В CSR запросе содержится нужная информация, в том числе и FQDN. Стоит заметить, что формирование запроса имеет автоматический характер. По этой причине, я вынес настройку FQDN обязательным пунктом.

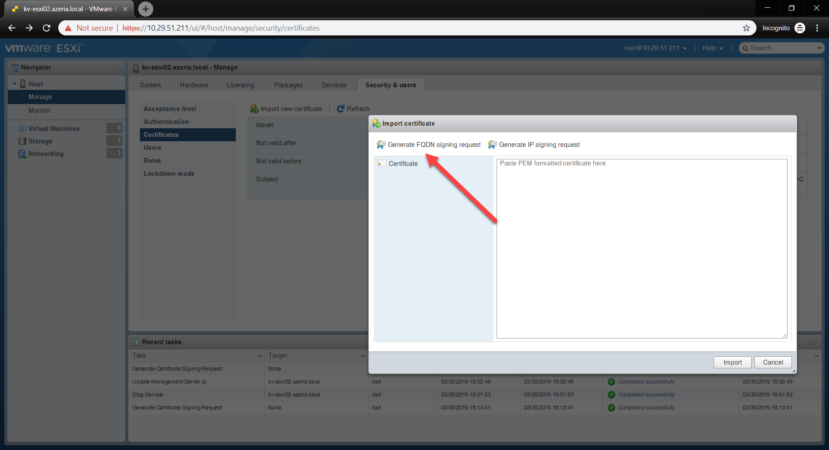

Для получения CSR-запроса в веб-клиенте необходимо перейти:

Manage –> Security & users –> Certificates –> Import new certificate

Для генерации сертификата нажимаем на Generate FQDN signing request.

Копируем CSR-запрос в буфер обмена.

Выпуск SSL сертификата

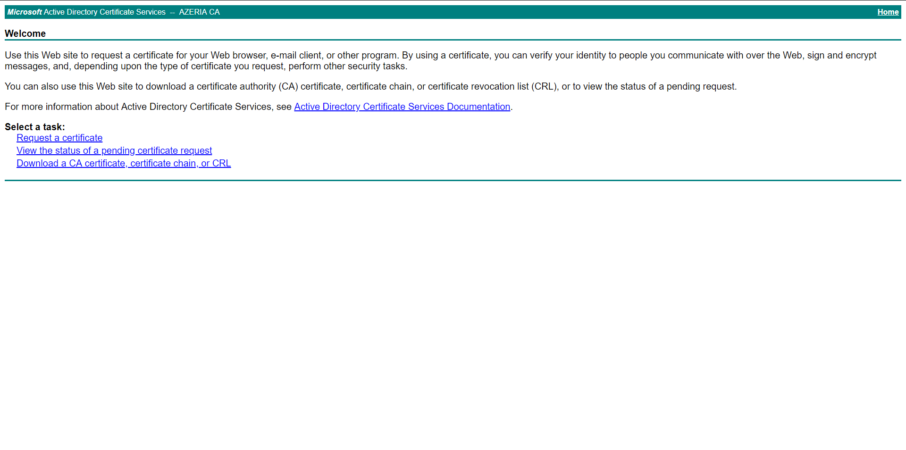

Для выпуска сертификата безопасности, переходим на URL адресс сервера с установленными CA Web Enrollment

Далее, переходим по пути:

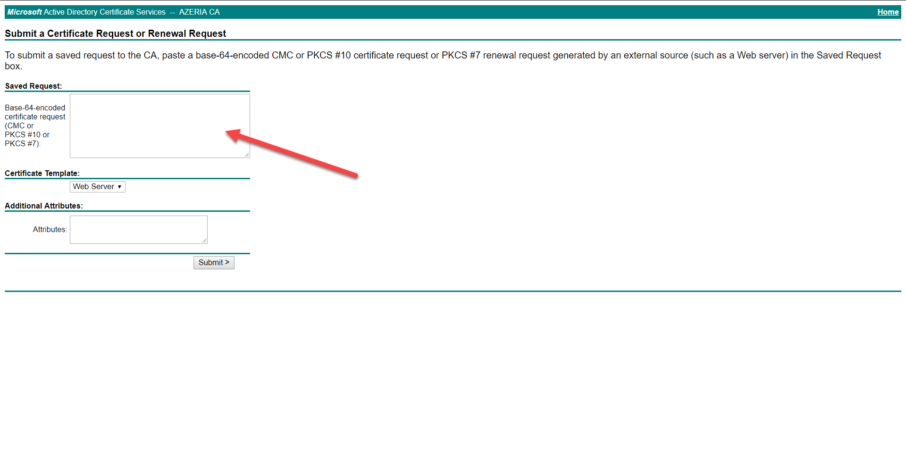

Request a certificate –> Submit a certificate request by using a base-64-encoded CMC or PKCS #10 file, or submit a renewal request by using a base-64-encoded PKCS #7 file.

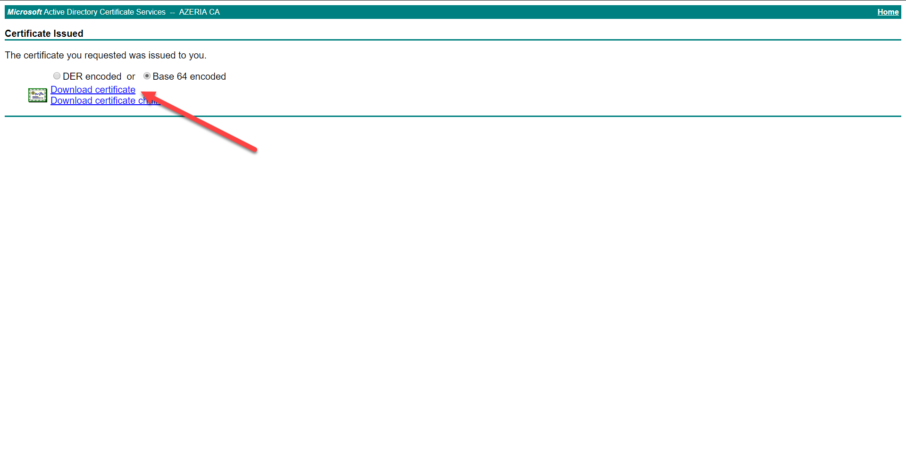

В окно запроса вставляем содержимое буфера и подписываем сертификат. Обязательно скачиваем файл сертификата в формате BASE 64.

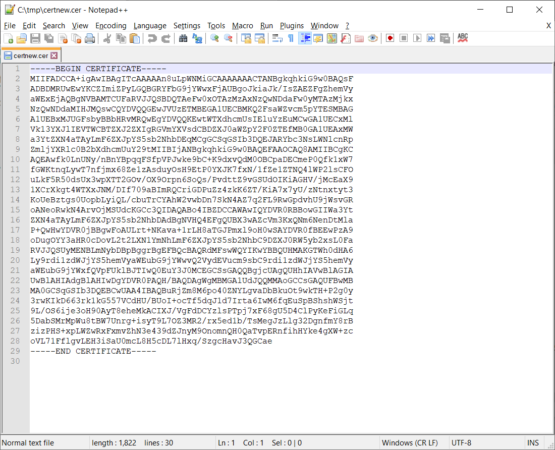

Завершающим этапом будет открытие файла любым текстовым редактором, например, Notepad++

и копирование его содержимого в буфер.

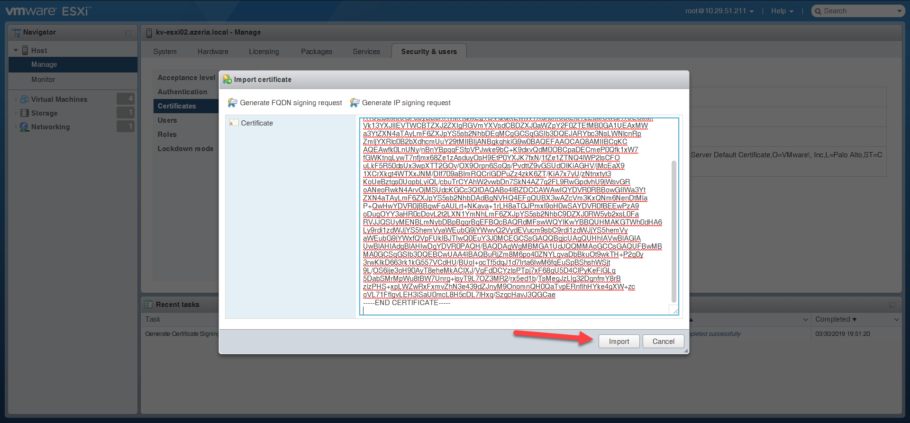

Возвращаемся обратно в гипервизор. В окне Import new certificate вставляем содержимое буфера

и после этого нажимаем Import. Ждем несколько минут пока новая конфигурация вступит в силу.

В данной статье был рассмотрен процесс генерации и замены сертификата безопасности для ESXi гипервизора. Если остались вопросы, просьба писать в комментариях.

Обходились как-то до этого без всяких сертификатов, сейчас приходится бегать по всяким хострадарам с выпученными глазами, разыскивать хостинг с бесплатным ссл.